Administratoren von Netzwerken und sogar eigenständigen Computern sind immer um die Sicherheit besorgt. Sie versuchen, Pläne für alle möglichen Bedrohungen der Netzwerksicherheit zu implementieren, die sie sich vorstellen können. Dabei vergessen sie oft einige der ganz grundlegenden Bedrohungen.

Bedrohungen der Netzwerksicherheit

Dieser Artikel listet fünf solcher weniger bekannten Bedrohungen für die Netzwerksicherheit auf.

Benutzer des Netzwerks oder eigenständiger Systeme

Die Art und Weise, wie Benutzer des Netzwerks die Computer verwenden, ist eine der am häufigsten übersehenen Bedrohungen. Benutzer sind diejenigen, die die meiste Zeit auf den Computern in einem Netzwerk verbringen. Selbst wenn Ihr Computer an verschiedenen Ports über eine Firewall verfügt, schlagen alle Sicherheitsmaßnahmen fehl, wenn ein Benutzer einen infizierten USB-Stick mitbringt. In einigen Fällen kann der Benutzer eine Verbindung zum Netzwerk herstellen und den Computer einige Minuten lang allein lassen. Diese wenigen Minuten können teuer werden, wenn sich jemand anders die Datenbank ansieht.

Die einzige Methode, um diese Vernachlässigungen zu bekämpfen, besteht darin, die Benutzer zu schulen. Außerdem sollten Benutzer, sei es ein eigenständiger Computer oder ein Computer im Netzwerk, für Probleme verantwortlich gemacht werden, die aus Vernachlässigung entstehen.

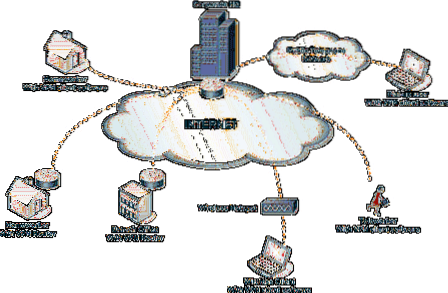

Wer ist diese Person, die sich über VPN verbindet??

VPNs können eine Gefahr darstellen, da sie es Benutzern ermöglichen, sich aus der Ferne mit dem Unternehmensnetzwerk zu verbinden. Während Unternehmen in einigen Fällen konfigurierte Laptops für VPNs bereitstellen, können die Leute in anderen Fällen einfach eine VPN-Verbindung erstellen. Letzteres kann den Untergang bedeuten, wenn es nicht überwacht wird. Abgesehen von den Absichten der Person kann das Fehlen geeigneter Sicherheitsvorkehrungen das Netzwerk zum Erliegen bringen.

Um Probleme mit VPNs zu vermeiden, wird empfohlen, eine Liste der autorisierten Maschinen zu erstellen und nur diesen Maschinen zu erlauben, sich über VPN zu verbinden. Sie können auch ein Audit einrichten, um zu überprüfen, wer alle mit welchen Computern eine Verbindung zum Netzwerk herstellt und warum.

Veraltete Anwendungen sind eine Haftung

In einigen Netzwerken verwenden sie weiterhin eine ältere Version von Anwendungen (z. B. Outlook Express), weil sie nicht bereit sind, für die Upgrades Geld auszugeben. Die Ausgaben hier beziehen sich sowohl auf Geld als auch auf Zeit. Ältere Anwendungen können problemlos auf Ihrem Computer/Netzwerk ausgeführt werden, aber sie stellen eine Bedrohung in dem Sinne dar, dass sie leicht von böswilligen Personen innerhalb/außerhalb des Netzwerks übernommen werden können. Ältere Legacy-Anwendungen neigen auch dazu, im Vergleich zu neueren Versionen mehr Fehler zu machen.

Es wird empfohlen, die Kosten des Upgrades zu überprüfen. Wenn es in Ordnung ist, führen Sie ein Upgrade durch oder wechseln Sie zu einer völlig neuen Anwendung mit ähnlicher Funktionalität. Wenn Sie beispielsweise noch Anwendungen vom Typ „FoxPro für DOS“ verwenden, möchten Sie möglicherweise zu Visual FoxPro wechseln, um sicherzustellen, dass Ihre Programme mit installierten Sicherheitsfunktionen aktuell sind.

Alte Server mit einem unmöglichen Programm

Fast alle Netzwerke haben einen oder mehrere Server, auf denen ältere Programme oder Betriebssysteme laufen. Diese Server können nicht aktualisiert werden, da kein Support mehr verfügbar ist. Solche Server scheinen zwar einwandfrei zu funktionieren, stellen jedoch ein großes Risiko für das Netzwerk dar. Du weißt, dass der Server nicht zusammenbricht. Aber es kann sicher von neugierigen Blicken im Netzwerk entführt werden.

Die beste Methode ist die Virtualisierung der Programme, die auf den alten Servern ausgeführt werden. Auf diese Weise können Sie die Programme ausprobieren und aktualisieren. Alternativ können Sie das gesamte Programm ablegen und einen Ersatz suchen.

Lokale Administratoren sind immer eine Bedrohung

Lokale Administratoren sind mehr als oft die Personen, die spezielle Privilegien erhalten, nur um Probleme auf dem Computer zu beheben. Sobald die Fehlerbehebung abgeschlossen ist, sollten die Administratorrechte entzogen werden, aber die IT-Mitarbeiter vergessen dies zu tun. In einem solchen Fall wird das lokale Admin-Benutzerkonto das Problem des einen oder anderen Tages einladen. Die beste Methode, um mit lokalen Administratoren umzugehen, besteht darin, Profile zu erstellen, die automatisch ablaufen.

Das waren meiner Meinung nach fünf weniger bekannte Bedrohungen für die Netzwerksicherheit. Wenn Sie etwas hinzufügen möchten oder das Gefühl haben, dass ich etwas verpasst habe, hinterlassen Sie bitte unten eine Notiz.

Phenquestions

Phenquestions