Wenn Sie professioneller werden möchten, können Sie einige der beschriebenen Tools überprüfen unter Live-Forensik-Tools.

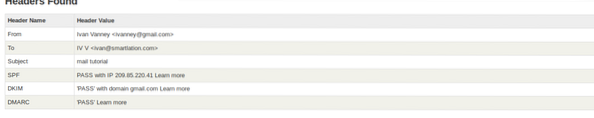

Lesen und Verstehen eines E-Mail-Headers (Gmail):

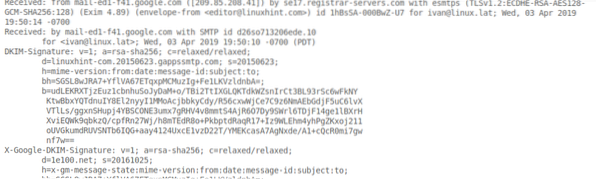

Der folgende seltsame Text ist ein E-Mail-Header einer E-Mail, die vom Konto gesendet wurde editor[at~]linuxhint.com zu ivan[at~]linux.lat. Einige irrelevante Teile wurden entfernt, aber es entspricht vollständig dem ursprünglichen Header.

Nachfolgend wird jeder Teil des E-Mail-Headers erklärt:

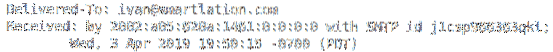

Das erste Segment, das unten isoliert ist, ist sehr intuitiv und zeigt, dass die E-Mail zugestellt wurde ivan[at~]smartlation.com und von einem Server empfangen, der durch seine IP-Adresse (IPv6) und eine SMTP-ID identifiziert wird und das Datum und die Uhrzeit der Zustellung angibt:

Geliefert an: ivana[at~]smartlation.com Erhalten: bis 2002:a05:620a:1461:0:0:0:0 mit SMTP-ID j1csp966363qkl; Mi, 03.04.2019 19:50:15 -0700 (PDT)

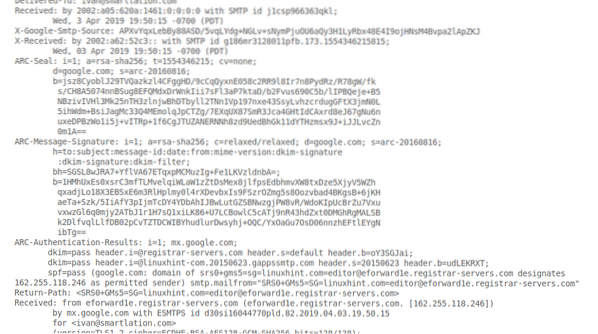

Das folgende Fragment zeigt, dass die E-Mail über SMTP von Google Mail verarbeitet wird.

X-Google-Smtp-Quelle: APXvYqxLebBy88ASD/5vqLYdg+NGLv+sNymPjuOU6aQy3H1LyRbx4 8E4I9ojHNsM4Bvpa2lApZKJ

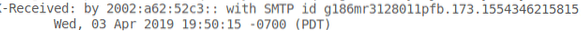

Das X-empfangen Der Header wird von einigen E-Mail-Anbietern angewendet, in diesem Fall wird er von Gmails SMTP hinzugefügt.

X-Empfangen: bis 2002:a62:52c3:: mit SMTP-ID g186mr3128011pfb.173.1554346215815; Mi, 03.04.2019 19:50:15 -0700 (PDT)

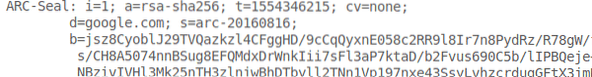

Das nächste Segment zeigt die ARC (Authentication Received Chain). Dieses Protokoll gewährleistet die Gültigkeit der Authentifizierung beim Durchgang durch verschiedene Zwischengeräte. In diesem Fall wird die E-Mail vom Editor [~at]linuxhinthin gesendet.com zu ivan[~at]linux.lat, der die E-Mail an ivan[~at]smartlation weiterleitet.com.

ARC-Siegel: i=1; a=rsa-sha256; t=1554346215; Lebenslauf = keiner; d=google.com; s=Bogen-20160816; XqUX87SmR3Jca4GHtIdCAxrd8eJ67gNu6n uxeDPBzWo1i5j+vITRp+1f6CgJTUZANERNNh8zd9UedBhGk11dYTHzmsx9J+iJJLvcZn 0m1A==

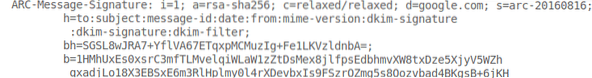

Und hier ist der erste Auftritt der DKIM (DomainKeys identifizierte E-Mail), eine Authentifizierungsmethode, die E-Mail-Fälschung durch Validierung des Absender-Domain-Namens verhindert. Das zuvor detaillierte Protokoll ARC hilft sowohl DKIM als auch SPF (die unten gezeigt werden) trotz der Route gültig zu bleiben. Dieser Auszug zeigt die angegebenen Zugangsdaten.

ARC-Nachrichten-Signatur: i=1; a=rsa-sha256; c = entspannt/entspannt; d=google.com; s=Bogen-20160816; h=an:Betreff:Nachrichten-ID:Datum:Von:Mime-Version:dkim-Signatur :dkim-Signatur:dkim-Filter; bh=SGSL8wJRA7+YflVA67ETqxpMCMuzIg+Fe1LKVzldnbA=; b=1HC5cATj9nR43hdZxt0DMGhRgMALSB k2DlfvqlLlfDB02pCvTZTDCWIBYhudlurDwsyhj+OQC/YxOaGu7OsD06nnzhEFtlEYgN ibTg==

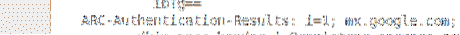

Hier sehen Sie das Ergebnis der Authentifizierung, wie Sie sehen, dass sie erfolgreich war, zusätzlich zu der DKIM, die Sie sehen können SPF (Sender Policy Framework), eine andere Authentifizierungsmethode, um dem Empfänger mitzuteilen, dass der Absender berechtigt ist, den im Abschnitt „VON“ angezeigten Domainnamen zu verwenden.

In diesem Fall haben DKIM und SPF die Authentifizierungsphase bestanden.

ARC-Authentifizierungs-Ergebnisse: i=1; mx.Google.com;

dkim=[email protected] Header übergeben.s=Standard-Header.b=oY3SGJai; dkim=[email protected] Header übergeben.s=20150623 Kopfzeile.b=udLEKRXT; spf=pass (google.com: Domäne von [E-Mail-geschützten] Servern.com bezeichnet 162.255.118.246 als zulässiger Absender) smtp.mailfrom="SRS0+GMs5=SG=linuxhint.com=editor @eforward1e.Registrar-Server.com"

Unten befindet sich ein Abschnitt namens "Return-Path" und hier wird die Bounce-E-Mail-Adresse definiert, die sich vom Abschnitt "Von" für Bounce-Nachrichten unterscheidet, die vom Mailserver-Administrator verarbeitet werden.

Der Weg zurück: <[email protected]om>

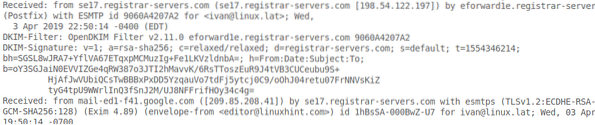

Schließlich werden unten noch Informationen zum Mailserver, (Postfix), DKIM-Version und Verschlüsselungsstärke angezeigt,

Erhalten: von se17.Registrar-Server.com (se17.Registrar-Server.com [198.54.122.197]) von eforward1e.Registrar-Server.com (Postfix) mit ESMTP-ID 9060A4207A2 für <[email protected]>; Mi, 03.04.2019 22:50:14 -0400 (EDT) DKIM-Filter: OpenDKIM Filter v2.11.0 eforward1e.Registrar-Server.com 9060A4207A2 DKIM-Signatur: v=1; a=rsa-sha256; c = entspannt/entspannt; d=Registrar-Server.com; s=Standard; t=1554346214; bh=SGSL8wJRA7+YflVA67ETqxpMCMuzIg+Fe1LKVzldnbA=; h=Von:Datum:Betreff:Bis; b=oY3SGJaiN0EVVIZGe4qRW387o3JTI2hMavvK/6RsTToszEuR9J4tVB3CUCeubu9S+

X-Google-DKIM-Signatur: v=1; a=rsa-sha256; c = entspannt/entspannt; d=1e100.Netz; s=20161025; h=x-gm-message-state:mime-version:from:date:message-id:subject:to; bh=SGSL8wJRA7+YflVA67ETqxpMCMuzIg+Fe1LKVzldnbA=; b=YaWzCdnw7XFUn6N6Ceok2a

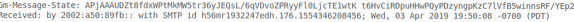

Die Sektion X-Gm-Nachrichten-StatusStat zeigt eine eindeutige Zeichenfolge für zwei mögliche Zustände: prallte zurück und geschickt.

X-Gm-Message-State: APjAAAUDZt8fdxWPtMkMW5tr36yJEQsL/6qVDvoZPRyyFl0LjcTE1wtK t6HvCiRDpuHHwPQyP

Der X-Received-Wert gehört speziell zu Google Mail.

X-Empfangen: bis 2002:a50:89fb:: mit SMTP-ID h56mr1932247edh.176.1554346208456; Mi, 03 Apr 2019 19:50:08 -0700 (PDT)

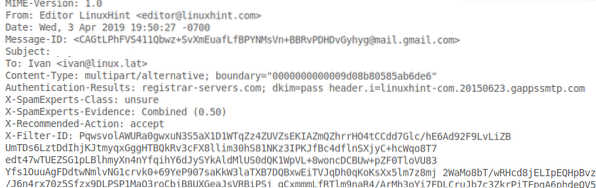

Nachfolgend finden Sie die MIME-Version (Multipurpose Internet Mail Extensions) und regelmäßige Informationen, die den Benutzern angezeigt werden:

MIME-Version: 1.0 Von: Editor LinuxHinweis <[email protected]> Datum: Mi, 03.04.2019 19:50:27 -0700 Nachrichten-ID: <[email protected]om> Betreff: Zahlung gesendet $150 an: Ivan <[email protected]> Inhaltstyp: mehrteilig/alternativ; Boundary="0000000000009d08b80585ab6de6" Authentifizierungs-Ergebnisse: Registrar-Server.com; dkim=Header übergeben.i= linuxhint-com.20150623.gappssmtp.com X-SpamExperts-Klasse: unsicher X-SpamExperts-Beweis: Kombiniert (0.50) X-Empfohlene-Aktion: akzeptieren X-Filter-ID: PqwsvolAWURa0gwxuN3S5aX1D1WTqZz4ZUVZsEKIAZmQZhrrHO4tCCdd7Glc / hE6Ad92F9LvLiZB UmTDs6LztDdIhjKJtmyqxGggHTBQkRv3cFX8llim30hS81NKz3IPKJfBc4dflnSXjyC + hcWqo8T7 edt47wTUEZSG1pLBlhmyXn4nYf

Ich hoffe, Sie fanden dieses Tutorial zur E-Mail-Header-Analyse nützlich. Folgen Sie LinuxHint für weitere Tipps und Tutorials zu Linux und Netzwerken.

Phenquestions

Phenquestions