Eine richtig konfigurierte Firewall ist ein entscheidender Bestandteil der vorläufigen Systemsicherheit. Vor diesem Hintergrund erfahren Sie hier, wie Sie die Firewall auf Ihrem Ubuntu-PC konfigurieren.

Jetzt wird Ubuntu standardmäßig mit einem dedizierten Firewall-Konfigurationstool geliefert, das als UFW oder Uncomplicated Firewall bekannt ist. Es ist ein intuitives Front-End-System, das Ihnen bei der Verwaltung von iptables-Firewall-Regeln hilft. Mit UFW können Sie fast alle notwendigen Firewall-Aufgaben verwenden, ohne iptables lernen zu müssen.

Daher verwenden wir für diese Lektüre UFW, um eine Firewall für unseren Ubuntu-PC einzurichten. Wir haben auch eine detaillierte Schritt-für-Schritt-Anleitung zur Verwendung von UFW zusammengestellt.

Konfigurieren der Ubuntu-Firewall (UFW)

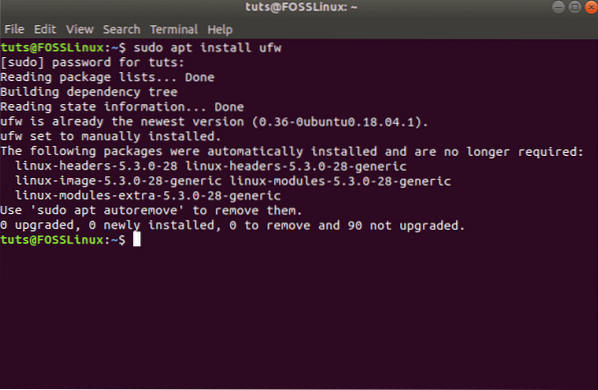

UFW ist eine einfache und effektive Firewall-Anwendung, die standardmäßig auf Ubuntu installiert, aber nicht aktiviert ist. Wenn Sie jedoch glauben, dass Sie es versehentlich gelöscht haben, können Sie den folgenden Befehl in Ihr Terminal eingeben, um es erneut auf Ihrem System zu installieren.

sudo apt installieren ufw

Dadurch wird UFW auf Ihrem System installiert. Und wenn es bereits installiert war, erhalten Sie den folgenden Bildschirm:

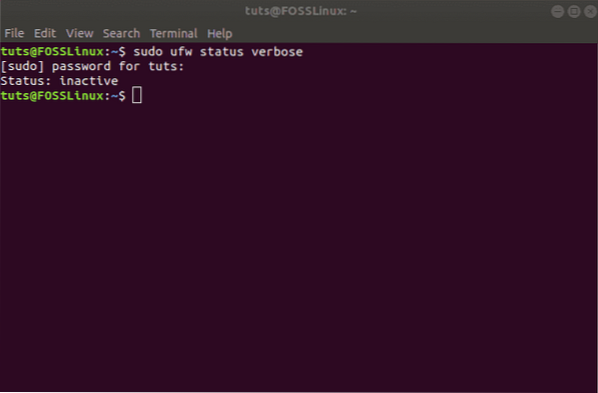

Nach der Installation müssen Sie sicherstellen, dass es aktiviert ist und funktioniert. Verwenden Sie dazu diesen Befehl:

sudo ufw Status ausführlich

Wie Sie dem Bild entnehmen können, zeigt unser System, dass UFWW inaktiv.

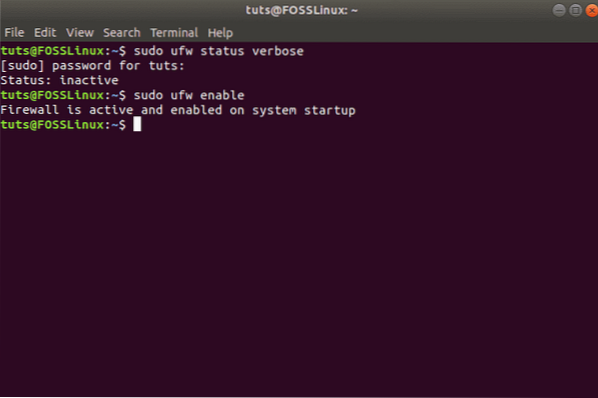

Geben Sie in diesem Fall den folgenden Befehl ein, um UFW zu aktivieren:

sudo ufw aktivieren

Dies sollte UFW auf Ihrem System aktivieren und diese Meldung anzeigen:

Standardrichtlinien einrichten

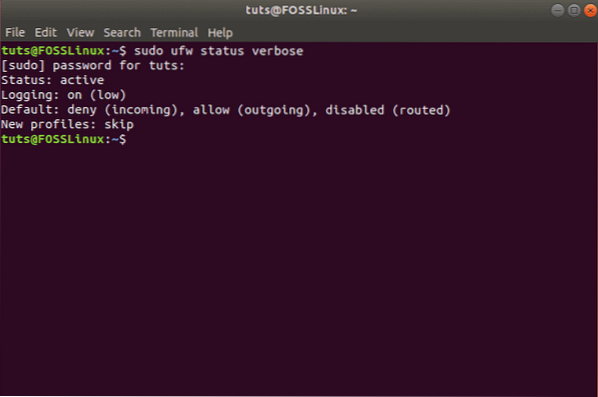

Wenn UFW aktiviert ist, können Sie seinen Status mit dem vorherigen Befehl erneut überprüfen:

sudo ufw Status ausführlich

Sie sollten jetzt so etwas sehen:

Wie Sie sehen, verweigert UFW standardmäßig alle eingehenden Verbindungen und lässt alle ausgehenden Verbindungen zu. Dies verhindert, dass Clients von außen eine Verbindung zu unserem Server herstellen, ermöglicht es jedoch Anwendungen von unserem Server, mit externen Servern zu kommunizieren.

Sie können diese Regeln jedoch verfeinern, um eine benutzerdefinierte Firewall zu erstellen, die speziell auf Ihre Bedürfnisse und Anforderungen zugeschnitten ist.

In den folgenden Abschnitten werden wir verschiedene Möglichkeiten besprechen, wie Sie die Firewall-Einstellungen steuern können.

Konfigurieren des UFW-Verhaltens basierend auf eingehenden Verbindungen zu verschiedenen Ports

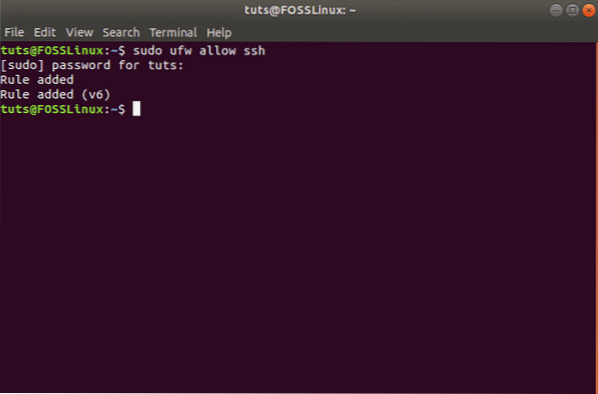

Wenn Sie Verbindungen zulassen möchten, die gesichertes SSH verwenden, verwenden Sie diesen Befehl:

sudo ufw erlauben ssh

oder

sudo ufw erlauben 22

Sie sollten die folgende Meldung erhalten:

Port 22 ist der Standardport, auf den der SSH-Daemon lauscht. Als solche können Sie entweder UFW so konfigurieren, dass der Dienst (SSH) oder der spezifische Port (22) zugelassen wird.

Denken Sie daran, wenn Sie Ihren SSH-Daemon so konfiguriert haben, dass er auf einen anderen Port lauscht, sagen wir Port 2222, dann können Sie einfach die 22 durch 2222 im Befehl ersetzen, und die UFW-Firewall lässt Verbindungen von diesem Port zu.

Angenommen, Sie möchten, dass Ihr Server HTTP auf Port 80 überwacht, dann können Sie einen der folgenden Befehle eingeben und die Regel wird zu UFW . hinzugefügt.

sudo ufw erlauben http

oder

sudo ufw erlauben 80

Um HTTPS auf Port 443 zuzulassen, können Sie die folgenden Befehle verwenden:

sudo ufw https erlauben

oder

sudo ufw erlauben 443

Wenn Sie nun mehr als einen Port gleichzeitig freigeben möchten, ist auch das möglich. In diesem Fall müssen Sie jedoch beides angeben - die Portnummern sowie das spezifische Protokoll, das Sie aktivieren möchten.

Hier ist der Befehl, den Sie verwenden werden, um Verbindungen von den Ports 6000 bis 6003 zuzulassen, die sowohl von TCP als auch von UDP kommen.

sudo ufw erlauben 6000: 6003/tcp

sudo ufw erlauben 6000:6003/udp

Bestimmte Verbindungen verweigern

Falls Sie daran interessiert sind, einzelne Verbindungen zu verhindern, müssen Sie nur „erlauben“ austauschen“ mit „verweigern““ in einem der obigen Befehle.

Angenommen, Sie haben verdächtige Aktivitäten gesehen, die von einer IP-Adresse 1 ausgehen.10.184.53. In diesem Fall können Sie diesen Befehl verwenden, um zu verhindern, dass sich diese IP-Adresse mit Ihrem System verbindet:

sudo ufw verweigern ab 1.10.184.53

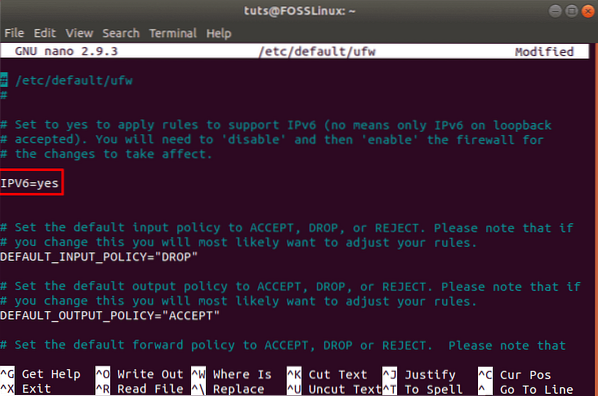

UFW für IPv6 konfigurieren

Alle oben besprochenen Befehle gehen davon aus, dass Sie IPv4 verwenden. Falls Ihr Server für IPv6 konfiguriert ist, müssen Sie auch UFW für die Unterstützung von IPv6 konfigurieren. Dies geschieht mit dem folgenden Befehl:

sudo nano /etc/default/ufw

Überprüfen Sie und stellen Sie sicher, dass der Wert für IPv6 ist eingestellt auf Ja. Es sollte so aussehen:

Jetzt unterstützen UFW und alle vorkonfigurierten Regeln sowohl IPv4 als auch IPv6 support.

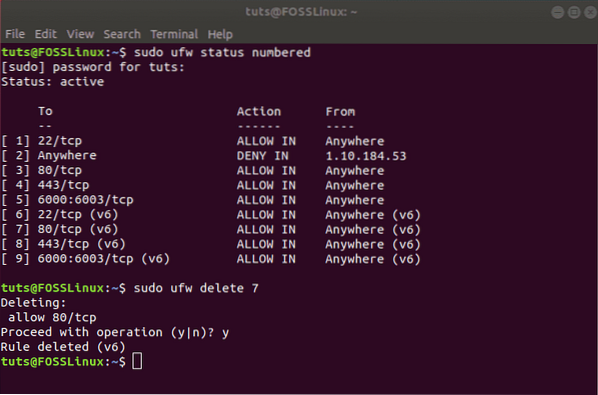

Löschen einer bestimmten UFW-Regel

Nachdem Sie nun wissen, wie Sie neue Regeln für UFW erstellen, ist es an der Zeit zu lernen, wie Sie bestimmte Regeln löschen, um die vollständige Kontrolle über das Firewall-Toolset zu erhalten.

Falls Sie mehrere Regeln festgelegt haben und sich nicht alle merken, können Sie mit dem folgenden Befehl eine Liste aller Ihrer Firewall-Regeln abrufen.

sudo ufw Status nummeriert

Dadurch wird eine nummerierte Liste aller UFW-Regeln generiert, die Sie eingerichtet haben. Angenommen, Sie möchten Regel Nummer 7 löschen delete. Dann können Sie mit diesem Befehl weitermachen:

sudo ufw löschen 7

Wenn Sie bereits wissen, welche Regel Sie löschen möchten, können Sie diese alternativ wie folgt direkt in den Befehl eingeben:

sudo ufw löschen erlauben http

Hinweis: Wenn Sie UFW sowohl für IPv6 als auch für IPv4 konfiguriert haben, dann ist die löschen Befehl wird die Regel für beide Instanzen entfernen.

Auf die Firewall-Protokolle zugreifen

Es ist wichtig, von Zeit zu Zeit Ihre Firewall-Logs zu überprüfen. Auf diese Weise können Sie Angriffe erkennen, ungewöhnliche Aktivitäten in Ihrem Netzwerk erkennen und sogar Firewall-Regeln beheben.

Nachdem dies gesagt wurde, müssen Sie zunächst UFW aktivieren, um Protokolle zu erstellen, was mit dem folgenden Befehl erfolgen kann:

sudo ufw anmelden

Die Protokolle werden gespeichert in /var/log/messages, /var/log/syslog, und /var/log/kern.Log von wo aus Sie darauf zugreifen können.

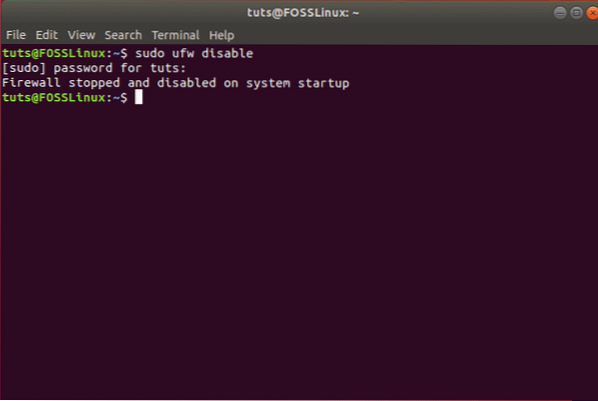

UFW deaktivieren/zurücksetzen

Wenn Sie UFW mit all seinen Regeln deaktivieren möchten, können Sie diesen Befehl verwenden:

sudo ufw deaktivieren

Sie erhalten eine Nachricht wie diese:

Sie können UFW dann mit einem der oben beschriebenen Befehle reaktivieren:

sudo ufw aktivieren

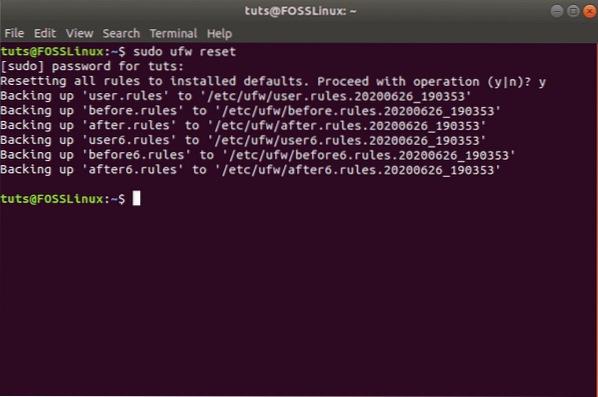

Wenn Sie jedoch neu beginnen und alle aktiven Regeln löschen möchten, können Sie UFW einfach mit diesem Befehl zurücksetzen:

sudo ufw zurücksetzen

Dies sollte die folgende Meldung generieren und UFW wird zurückgesetzt, wobei alle bestehenden Regeln entfernt werden.

Einpacken

Dies war also unser ausführliches Tutorial zum Aktivieren und Konfigurieren von UFW auf Ihrem Ubuntu. Wir hoffen, dass Sie dieses Handbuch nützlich fanden und Ihnen bei der Einrichtung einer benutzerdefinierten Firewall für Ihr Ubuntu-System geholfen haben. Wir haben alle grundlegenden Regeln und Kontrollbereiche abgedeckt, die Sie von Ihrer Firewall erwarten. Haben Sie zusätzliche Tipps zur Ubuntu-Firewall?? Lass es uns in den Kommentaren unten wissen.

Phenquestions

Phenquestions