Während SQL Injection gefährlich sein kann, kann das Ausführen verschiedener Befehle über die Eingabe von Webseiten zur Ausführung von SQLi eine sehr hektische Aufgabe sein. Das Sammeln von Daten bis hin zur Entwicklung der richtigen Nutzlast kann eine sehr zeitaufwendige und manchmal frustrierende Aufgabe sein. Hier kommen die Tools ins Spiel. Es stehen zahlreiche Tools zum Testen und Ausnutzen verschiedener Arten von SQL-Injections zur Verfügung. Wir werden einige der besten besprechen.

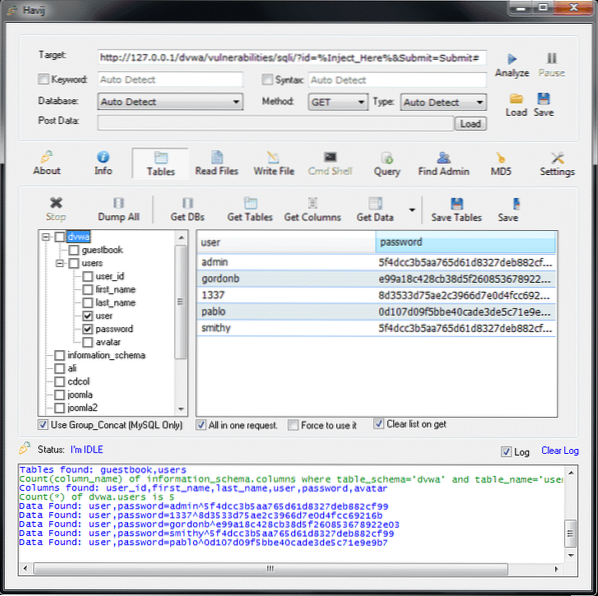

Havij:

Havij (was auf Persisch Karotte bedeutet) ist ein Tool von ITSecTeam, einem iranischen Sicherheitsunternehmen. Es ist ein GUI-fähiges, vollautomatisches SQLi-Tool und unterstützt eine Vielzahl von SQLi-Techniken. Es wurde entwickelt, um Penetrationstester beim Auffinden von Schwachstellen auf Webseiten zu unterstützen. Es ist ein benutzerfreundliches Tool und enthält auch erweiterte Funktionen, sodass es sowohl für Anfänger als auch für Profis geeignet ist. Havij hat auch eine Pro-Version. Das Spannende an Havij ist die 95%ige erfolgreiche Injektionsrate bei gefährdeten Zielen. Havij ist nur für Windows gemacht, aber man kann Wine verwenden, damit es unter Linux funktioniert. Obwohl die offizielle Website von ITSecTeam seit langem nicht mehr verfügbar ist, sind Havij und Havij Pro auf vielen Websites und GitHub Repos verfügbar.

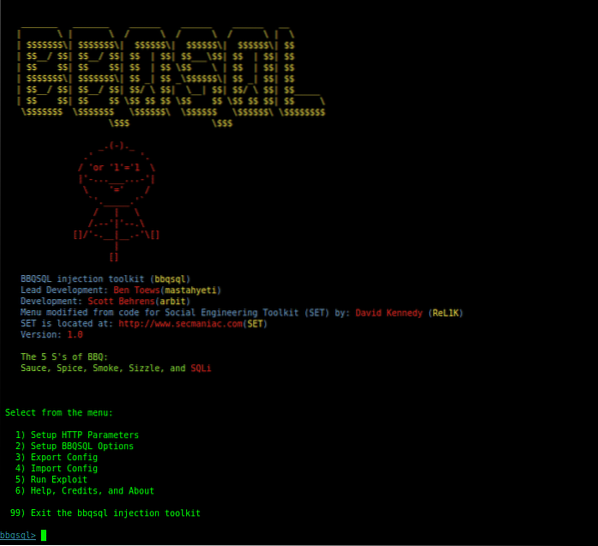

BBQSQL:

BBQSQL, bekannt als 'Blind SQL' Injection Framework, hilft Ihnen, Probleme zu beheben, wenn die verfügbaren Exploit-Tools nicht funktionieren. In Python geschrieben, ist es eine Art halbautomatisches Tool, das eine gewisse Anpassung an alle komplexen SQL-Injection-Ergebnisse ermöglicht. BBQSQL stellt mehrere Fragen in einem menügesteuerten Ansatz und erstellt dann die Injektion/den Angriff entsprechend der Antwort des Benutzers. Es ist ein sehr vielseitiges Tool mit integrierter Benutzeroberfläche, um die Verwendung zu vereinfachen. Und die Verwendung von Python Gevent macht es ziemlich schnell. Es bietet Informationen zu Cookies, Dateien, HTTP-Authentifizierung, Proxys, URL, HTTP-Methode, Headern, Kodierungsmethoden, Weiterleitungsverhalten usw. Die Pre-Usage-Anforderungen umfassen das Einrichten von Parametern und Optionen sowie die anschließende Konfiguration des Angriffs nach Bedarf. Die Konfiguration des Tools kann geändert werden, um entweder eine Frequenz- oder eine binäre Suchtechnik zu verwenden. Es kann auch feststellen, ob die SQL-Injection funktioniert hat, indem nur nach bestimmten Werten in den HTTP-Antworten der Anwendung gesucht wird. Eine Fehlermeldung wird von der Datenbank angezeigt, die sich über die falsche Syntax von SQL Query beschwert, wenn der Angreifer SQL Injection erfolgreich ausnutzt. Der einzige Unterschied zwischen Blind SQL und normaler SQL-Injection besteht darin, wie die Daten aus der Datenbank abgerufen werden.

BBQSQL installieren:

$ apt-GET install bbqsql

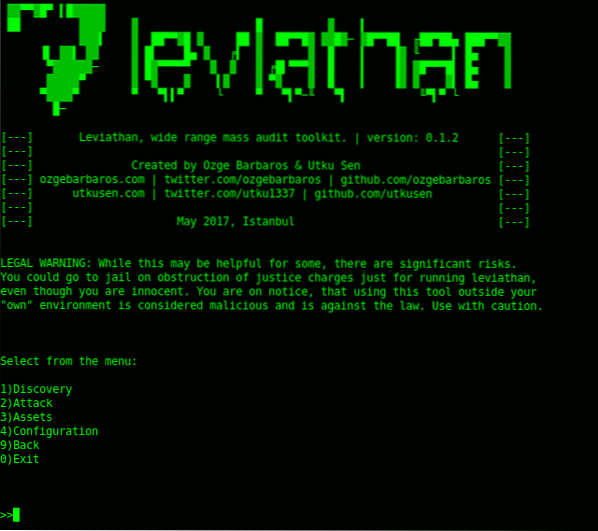

Leviathan:

Das Wort Leviathan bezieht sich auf ein Meerestier, einen Seeteufel oder ein Seeungeheuer. Das Tool trägt seinen Namen aufgrund seiner Angriffsfunktion. Das Tool wurde erstmals bei Black Hat USA 2017 Arsenal vorgestellt. Es ist ein Framework, das aus vielen Open-Source-Tools besteht, darunter masscan, ncrack, DSSS usw., um verschiedene Aktionen durchzuführen, einschließlich SQLi, benutzerdefinierter Exploit usw. Die Werkzeuge können auch in Kombination verwendet werden. Es wird häufig für Penetrationstests verwendet, z. B. zum Auffinden von Maschinen und Identifizieren der anfälligen, zum Aufzählen von Diensten, die auf diesen Geräten arbeiten, und zum Auffinden von Angriffsmöglichkeiten durch Angriffssimulation. Es kann Schwachstellen in Telnet, SSH, RDP, MYSQL und FTP erkennen. Leviathan ist sehr versiert in der Überprüfung von SQL-Schwachstellen auf URLs. Das grundlegende Ziel des Leviathan-Tools besteht darin, massive Scans auf vielen Systemen gleichzeitig durchzuführen. Die Fähigkeit, nach SQL-Schwachstellen zu suchen, macht Leviathan. Die für die Verwendung von Leviathan Framework erforderlichen Abhängigkeiten sind bs4, shodan, google-API-python-client, lxml, paramiko, Requests.

Leviathan installieren:

$ git-Klon https://github.com/leviathan-framework/leviathan.git$ cd leviathan

$ pip install -r Anforderungen.TXT

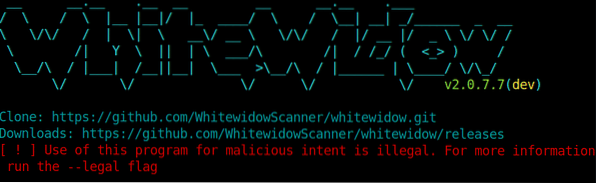

Weißes Fenster:

Whitewidow ist ein häufig verwendetes Tool zum Scannen von Schwachstellen in Anwendungssicherheits- und Penetrationstests. Die meisten Leute, die sich für dieses Tool interessieren, sind Pen-Tester und Sicherheitsexperten. Whitewidow ist ebenfalls Open-Source und ein automatisierter SQL-Schwachstellen-Scanner, der eine Dateiliste oder Google verwenden kann, um potenziell anfällige Websites zu durchsuchen. Das Hauptziel dieses Tools war es, zu lernen und den Benutzern zu sagen, wie eine Schwachstelle aussieht. WhiteWidow erfordert einige Abhängigkeiten, um zu funktionieren, wie: mechanize, nokogiri, rest-client, webmock, rspec und vcrc. Es ist in einer Ruby-Programmiersprache entwickelt. Tausende von sorgfältig recherchierten Abfragen werden verwendet, um Google nach Schwachstellen auf verschiedenen Websites zu suchen. Wenn Sie Whitewidow starten, wird sofort nach anfälligen Websites gesucht. Sie können später manuell ausgenutzt werden.

Installieren Sie WhiteWidow:

$ git-Klon https://github.com/WhitewidowScanner/whitewidow.git$ cd whitewidow

$ Paketinstallation

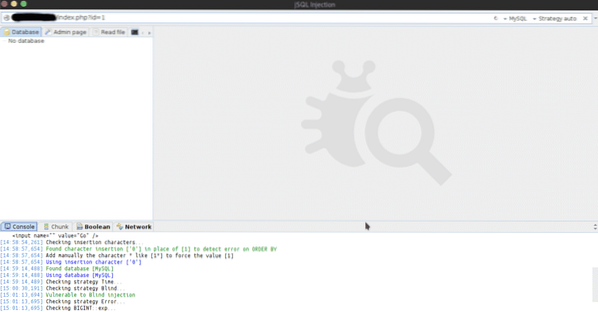

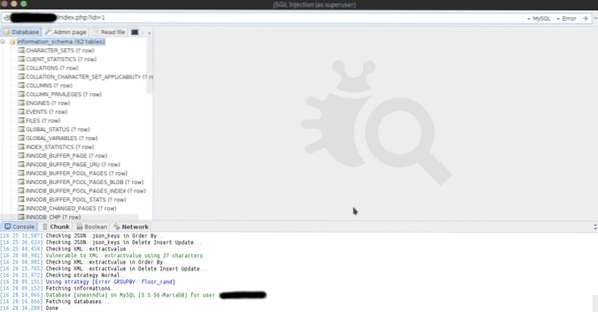

jSQL-Injection:

jSQL ist ein Java-basiertes automatisches SQL-Injection-Tool, daher der Name jSQL.

Es ist FOSS und ist plattformübergreifend kompatibel. Es wird mit Bibliotheken wie Hibernate, Spock und Spring zusammengestellt. jSQL Injection unterstützt 23 verschiedene Datenbanken, darunter Access, MySQL, SQL Server, Oracle, PostgreSQL, SQLite, Teradata, Firebird, Ingris und viele mehr. jSQL Injection wird platziert auf GitHub und nutzt die Plattform Travis CI für Continuous Integration. Es prüft auf mehrere Injektionsstrategien: Normal, Error, Blind und Time. Es verfügt über weitere Funktionen wie die Suche nach Verwaltungsseiten, Brute-Force von Passwort-Hash, Erstellung und Visualisierung von Web- und SQL-Shell usw. jSQL Injection kann auch Dateien lesen oder schreiben.

jSQL-Injection ist in Betriebssystemen wie Kali, Parrot OS, Pentest Box, BlackArch Linux und anderen Pen-Testing-Distributionen verfügbar.

jSQL installieren:

$ apt-GET install jsql

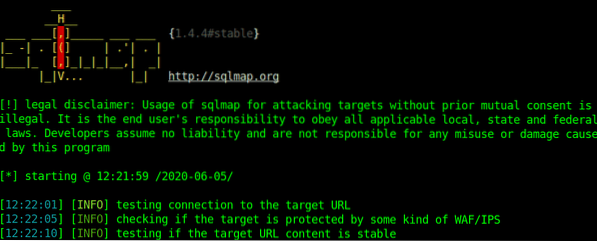

SQLmap

SQLmap ist ein in Python geschriebenes automatisiertes Tool, das automatisch nach SQL-Schwachstellen sucht, diese ausnutzt und Datenbankserver übernimmt. Es ist eine kostenlose Open-Source-Software und wahrscheinlich das am häufigsten verwendete Tool zum Pen-Testen anfälliger SQLi-Ziele. Es ist eine kostenlose Open-Source-Software mit einer erstaunlich leistungsstarken Erkennungs-Engine. Es wurde 2006 von Daniele Bellucci entwickelt und später von Bernardo Damele . entwickelt und gefördert. Der bemerkenswerteste Schritt in der Entwicklung von sqlmap war Black Hat Europe 2009, das mit der ganzen Aufmerksamkeit der Medien ins Rampenlicht gerückt ist. SQLmap unterstützt die meisten Arten von Datenbanken, SQL-Injection-Techniken und das Knacken von Kennwörtern basierend auf wörterbuchbasierten Angriffen. Es kann auch verwendet werden, um Dateien in einer Datenbank zu bearbeiten/herunterzuladen/hochzuladen. Der getsystem-Befehl von Meterpreter (Metasploit) wird für die Rechteausweitung verwendet. Für ICMP-Tunneling wird eine Impacket-Bibliothek hinzugefügt. SQLmap ermöglicht das Abrufen von Ergebnissen mit rekursiver DNS-Auflösung viel schneller als zeitbasierte oder boolesche Methoden. SQL-Abfragen werden verwendet, um erforderliche DNS-Anfragen auszulösen. SQLmap wird von Python 2 unterstützt.6,2.7 und Python 3 aufwärts.

Laut Ed Skoudis hängt ein vollständiger SQLmap-Angriff von einem 5-Schritte-Modell ab:

- Aufklärung

- Scannen

- Ausbeuten

- Zugriff behalten

- Spuren verwischen

SQLmap installieren:

$ apt-GET install sqlmapOder

$ git-Klon https://github.com/sqlmapproject/sqlmap.git$ cd sqlmap

$ python-sqlmap.py

Obwohl diese Liste kompakt ist, enthält sie die beliebtesten Tools, die zum Erkennen und Ausnutzen von SQLi . verwendet werden. SQL Injection ist eine sehr verbreitete Schwachstelle und kommt in einer Vielzahl von Formen vor, daher sind die Tools sehr hilfreich bei der Erkennung dieser Schwachstellen und helfen vielen Penetrationstestern und Skript-Kiddies, die Arbeit auf wirklich einfache Weise zu erledigen.

Viel Spaß beim Injizieren!

Haftungsausschluss: Der oben geschriebene Artikel dient nur zu Bildungszwecken. Es liegt in der Verantwortung des Benutzers, die oben genannten Tools nicht ohne Erlaubnis auf einem Ziel zu verwenden.

Phenquestions

Phenquestions