Einer der charakteristischen Aspekte von Nikto, der es von anderen Scannern unterscheidet und es als reinen Penster legitimiert, ist, dass es nicht heimlich verwendet werden kann. So wird ein Missbrauch von Blackhat leicht erkannt. Und das ist ein großes Glück von uns, denn Nikto ist ansonsten ein Moloch, der seine Alternativen beim Webscannen weit übertrifft.

Im Gegensatz zu anderen Webscannern, bei denen die Informationen in einem komplizierten und fast nicht entzifferbaren Format präsentiert werden, weist Nikto unmissverständlich auf jede einzelne Schwachstelle und im ersten Entwurf des vorgelegten Berichts hin. Aus diesem Grund wird es von mehreren Whitehat-Communitys auf der ganzen Welt oft als Industriestandard angesehen.

Mal sehen, wie wir Stifttests mit Nikto einrichten und starten können.

1-Einrichten von Nikto

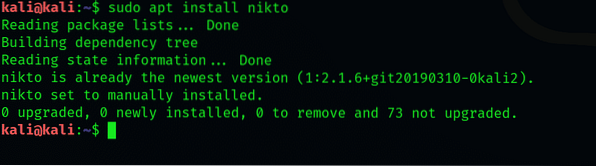

Überprüfen Sie die Kategorie der Schwachstellenanalyse in Kali Linux, um zu sehen, ob sie dort vorhanden ist. Andernfalls können Sie Nikto von seinem GitHub herunterladen, da es Open Source ist, oder den Befehl apt install in Kali Linux verwenden:

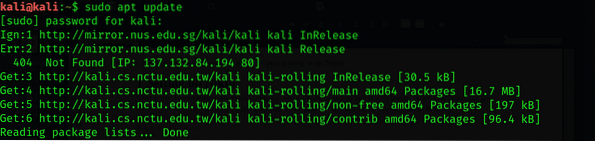

$ sudo apt-Update

Mac-Benutzer können Homebrew verwenden, um Nikto zu installieren:

$ brauen installieren nikto2-Erste Schritte

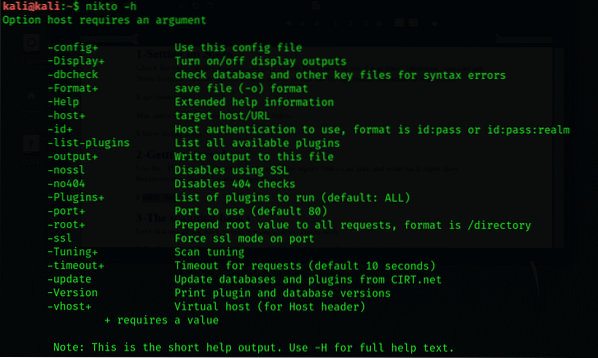

Verwenden Sie die -Hilfe, um eine detaillierte Anleitung zu allen Eingaben zu sehen, die Nikto annehmen kann und was jede Eingabe bewirkt. Empfohlen für Neulinge.

$ nikto -hilfe

3-Die Grundlagen des Scannens

Lassen Sie uns die grundlegende Syntax besprechen, mit der wir Nikto anweisen können.

Ersetzen Sie die Standard-IP oder den Hostnamen mit einem Hostnamen Ihrer Wahl:

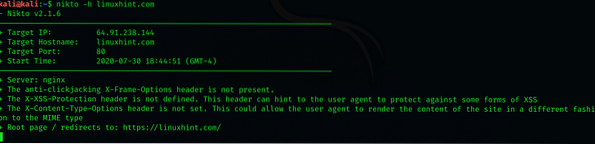

$ nikto -h linuxhint.com

Wir können einen einfachen Scan durchführen nach Port43 und SSL zu suchen, die in HTTP-Websites weit verbreitet sind. Obwohl Nikto Sie nicht benötigt, um den Typ anzugeben, hilft die Angabe, Nikto beim Scannen etwas Zeit zu sparen.

Zu Geben Sie eine SSL-Website an, Verwenden Sie die folgende Syntax

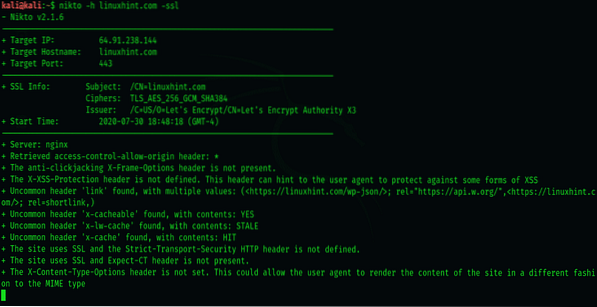

$ nikto -h linuxhint.com -ssl

4-Scannen von SSL-fähigen Websites mit Nikto

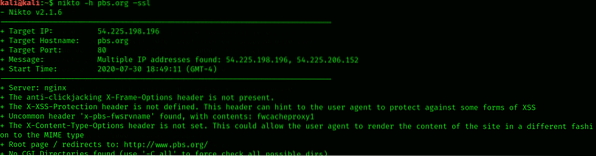

Hier scannen wir pbs.org zur Demonstration. Wir werden in diesem Abschnitt auch etwas über die verschiedenen Informationen erfahren, die Nikto meldet, sobald das Scannen abgeschlossen ist. Geben Sie Folgendes ein, um den Scanvorgang zu starten:

$ nikto -h pbs.org -ssl

Wir haben einen schnellen Scan von pbs durchgeführt.org

Beim Verbinden mit Port 443 werden einige Informationen über die Verschlüsselung angezeigt, die wir untersuchen können. Die Informationen hier sind für das, was wir zu tun versuchen, nicht sehr relevant, daher werden wir zu aufwendigeren Scans übergehen.

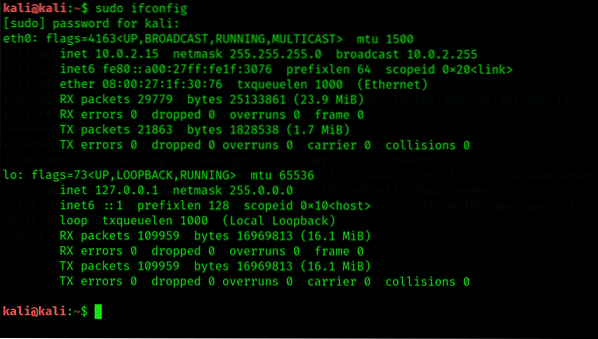

5-Scannen von IP-Adressen

Nikto kann auch im lokalen Netzwerk verwendet werden, um nach eingebetteten Servern zu suchen. Dazu benötigen wir unsere IP-Adresse. Geben Sie Folgendes in das Befehlsterminal ein, um die IP-Adresse Ihres lokalen Computers anzuzeigen.

$ sudo ifconfig

Die von uns benötigte IP-Adresse ist diejenige, auf die "inet" folgt, also notieren Sie sie sich. Sie können Ihre Netzwerkreichweite berechnen, indem Sie ein ipcalc darauf ausführen, das Sie einfach herunterladen und mit apt install ipcalc installieren können, wenn Sie es noch nicht installiert haben.

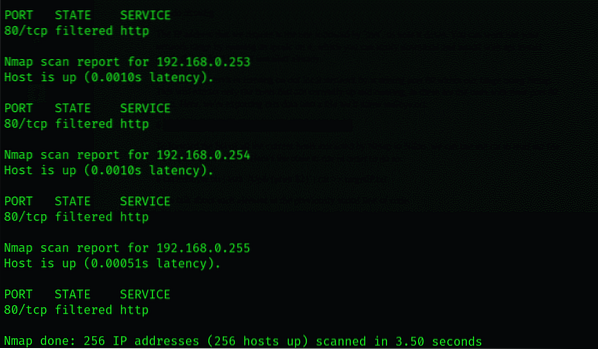

Lassen Sie uns nach Diensten suchen, die in unserem lokalen Netzwerk ausgeführt werden, indem wir mit Nmap den Port 80 innerhalb unserer Reichweite scannen. Dadurch werden nur die Hosts extrahiert, die derzeit in Betrieb sind, da dies diejenigen sind, deren Port 80 geöffnet ist. Hier exportieren wir diese Daten in eine Datei, die wir nullbye nennen.TXT:

$ sudo nmap -p 80 192.168.0.0/24 -oG linuxhint.TXT

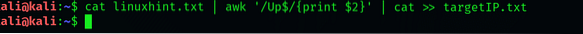

Um die Liste aller aktuellen Hosts, die von Nmap extrahiert wurden, an Nikto weiterzuleiten, können wir die Datei verwenden, um die Datei zu lesen, in die wir die Informationen exportiert haben. Hier ist der Code, der dazu ausgeführt werden muss:

$ cat linuxhint.txt | awk '/Up$/print $2' | Katze >> targetIP.TXT

Sprechen wir über jedes Element in der zuvor genannten Codezeile.

awk- sucht in der Zieldatei nach dem Muster, das in der Syntax auf 'cat' folgt

Oben- über die Tatsache, dass der Gastgeber wach ist

Drucken $ 2- bedeutet, dass Sie anweisen, das zweite Wort in jeder Zeile des auszudrucken .txt-Datei

ZielIP.txt ist nur eine Datei, an die wir unsere Daten senden, die Sie in Ihrem Fall beliebig benennen können.

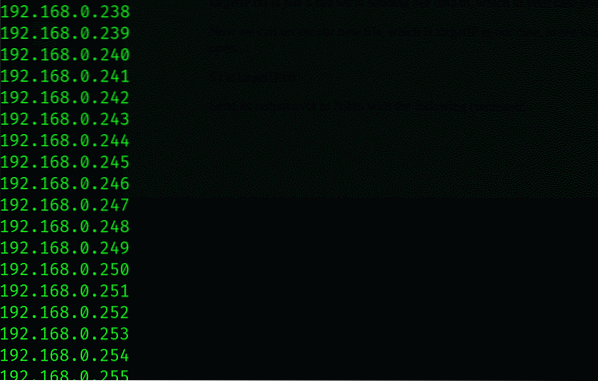

Jetzt können wir auf unsere neue Datei zugreifen, in unserem Fall targetIP, um zu sehen, welche IP-Adressen Port 80 geöffnet haben.

$ cat targetIP.TXT

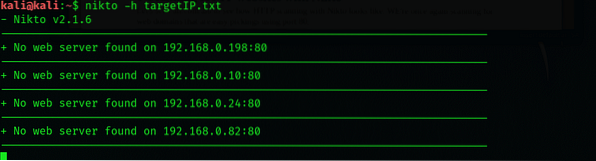

Senden Sie die Ausgabe mit dem folgenden Befehl an Nikto:

$ nikto -h ZielIP.TXT

Beachten Sie, wie ähnlich die Ergebnisse hier im Vergleich zu denen sind, die wir beim SSL-Webscanning erhalten haben.

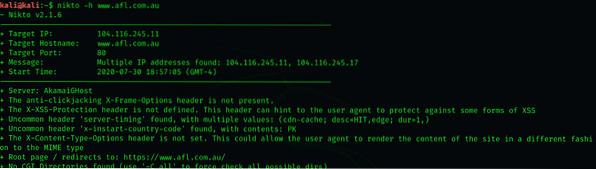

6-Scannen von HTTP-Websites mit Nikto

Lass uns alles scannen.com.alu, um zu sehen, wie HTTP-Scannen mit Nikto aussieht. WIR scannen erneut nach Web-Domains, die über Port 80 . leicht zu finden sind.

$ nikto -h www.afl.com.au

Die für unsere Benutzer relevantesten Informationen sind die Verzeichnisse, die sie gefunden haben. Wir können diese verwenden, um unter anderem alle Benutzeranmeldeinformationen abzurufen, die entweder falsch konfiguriert oder unbeabsichtigt für den Zugriff offen gelassen wurden.

Kopplung von Nikto mit Metasploit

Sobald Sie mit dem Web-Scannen fertig sind, werden Sie schließlich mit dem eigentlichen Stifttest fortfahren, vorzugsweise mit Metasploit. Es ist also gut, dass Nikto über Funktionen verfügt, mit denen Sie Informationen in andere Reconning-Tools exportieren können.

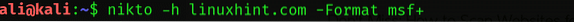

Um Informationen in ein von Metasploit lesbares Format zu exportieren, können Sie den Scan wie oben beschrieben durchführen, aber -Format msf+ nach dem Code hinzufügen, wie:

$ nikto -h linuxhint.com -Format msf+

Dinge zusammenfassen:

Dies war eine kurze Anleitung, um Ihnen den Einstieg in Nikto zu erleichtern, den am meisten gelobten und vertrauenswürdigsten Webscanner unter Pen-Testern. Wir haben uns Möglichkeiten angesehen, Schwachstellen zu ermitteln, um Schwachstellen mit nikto zu testen und sie nach Metasploit zu exportieren, um eine genauere Ausnutzung durchzuführen. Wegen seiner Fähigkeit, über 6700 gefährliche Dateien/CGIs zu erkennen und Cookies und Ausdrucke zu erfassen, empfehlen wir Anfängern, dieses komplizierte Tool zu erkunden.

Bleiben Sie für die Updates und Follow-ups in der Nähe und lesen Sie in der Zwischenzeit einige der anderen Tutorials zum Pen-Testen.

Phenquestions

Phenquestions