ssh - Seite 3

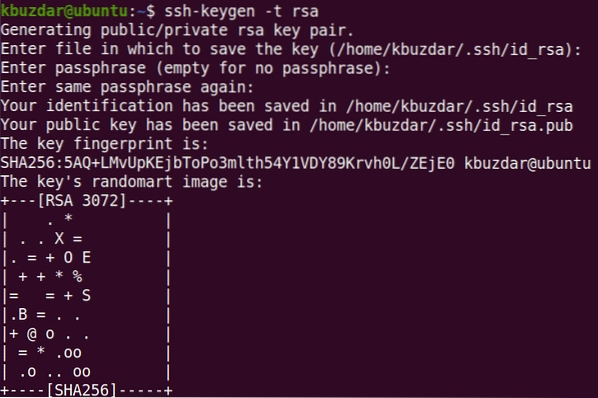

So richten Sie SSH ohne Passwörter ein

SSH wird verwendet, um sich remote bei Servern anzumelden, um die Befehle und Programme auszuführen. Sie können sich über die Passwort-Authentifizieru...

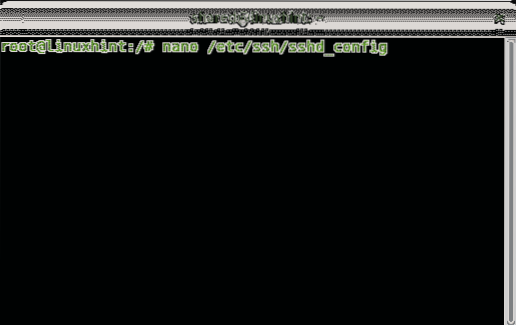

Mehrere Möglichkeiten zum Sichern von SSH-Servern

Secure Shell ist ein Netzwerkkommunikationsprotokoll, das für die verschlüsselte Kommunikation und Fernverwaltung zwischen Client und Server verwendet...

Root-SSH unter Debian deaktivieren

Seit der Wurzel Benutzer ist universell für alle Linux- und Unix-Systeme und war immer das bevorzugte Bruteforce-Opfer von Hackern, um auf Systeme zuz...

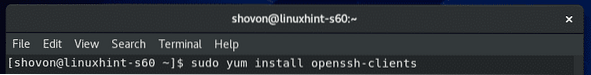

So aktivieren Sie SSH unter CentOS 8

In diesem Artikel zeige ich Ihnen, wie Sie SSH-Client- und -Servertools auf dem CentOS 8-Server installieren und den SSH-Server auf CentOS 8 konfiguri...

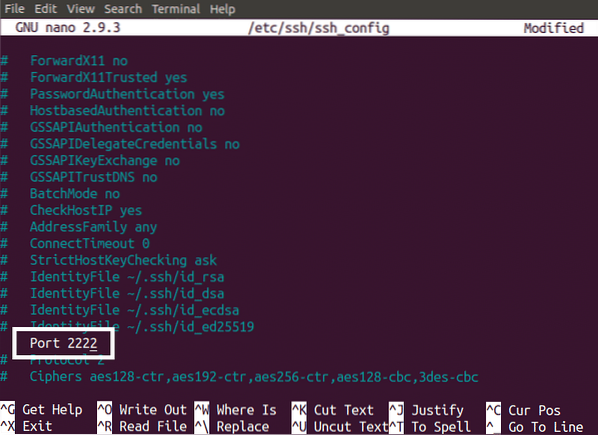

Wie und warum ändert man den Standard-SSH-Port?

Secure Shell, auch bekannt als SSH, ist ein Netzwerkprotokoll, das für den Fernzugriff auf den Server verwendet werden kann. Die Kommunikation zwische...

Konfigurieren Sie die SSH X11-Weiterleitung unter Debian 10

OpenSSH-Server auf Debian 10 unterstützt X11-Weiterleitung. So können Sie Ihren Server nicht nur remote über SSH verwalten, sondern auch eine grafisch...

Aktivieren Sie SSH unter Debian 10

Sie können SSH verwenden, um aus der Ferne auf Ihren Debian 10-Server oder -Desktop zuzugreifen. Sie können neue Softwarepakete installieren, konfigur...

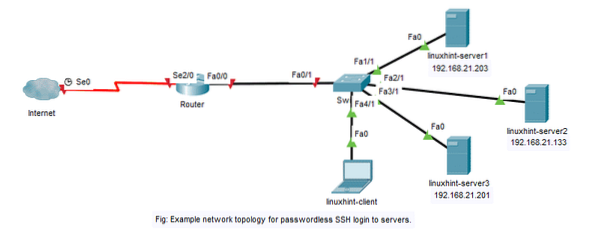

Passwortlose Anmeldung bei Servern über SSH einrichten

Als Linux-Systemadministrator konfigurieren und optimieren Sie häufig viele Linux-Server. Sie müssen also eine SSH-Verbindung zu all diesen Servern he...

Brute Force gegen SSH- und FTP-Dienste

Bruteforce gehört zu den ältesten Hacking-Techniken, es ist auch einer der einfachsten automatisierten Angriffe, die minimales Wissen und Eingreifen d...

Phenquestions

Phenquestions