Sicherheit - Seite 2

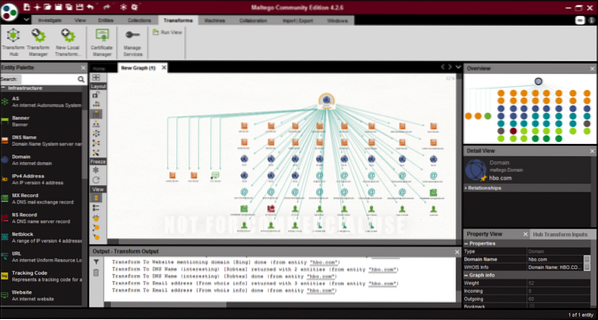

OSINT-Tools und -Techniken

OSINT oder Open Source Intelligence ist das Sammeln von Daten aus verteilten und frei zugänglichen Quellen. OSINT-Tools werden verwendet, um Daten aus...

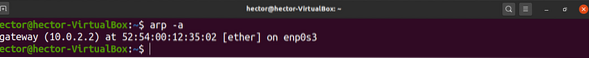

So verwenden Sie den arping-Befehl in Linux

Für einen Netzwerkadministrator mag das ARP-Protokoll bekannt vorkommen. ARP ist ein Protokoll, das Layer-2-Geräte implementieren, um sich gegenseitig...

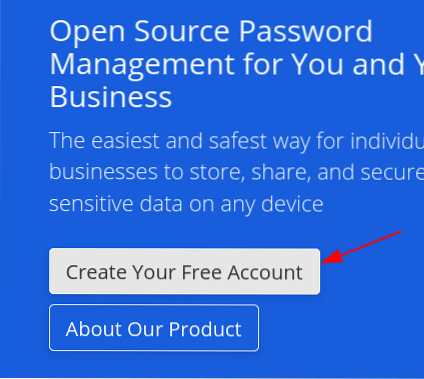

Bitwarden unter Linux

In der Neuzeit hat die Welt im technologischen Bereich große Fortschritte gemacht. Neue und fortschrittliche Technologien haben das Leben der Menschen...

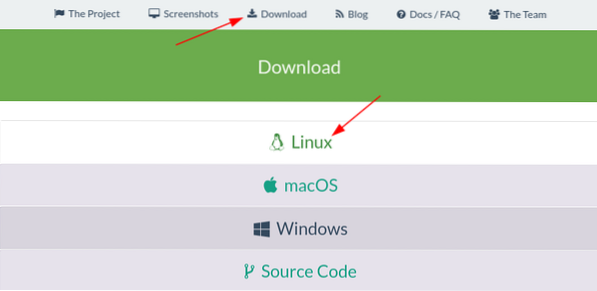

KeePassXC unter Linux

In der heutigen Welt bestimmt die Technologie unser Leben, da wir vollständig von Geräten wie Smartphones, Computern usw. abhängig sind. und es ist au...

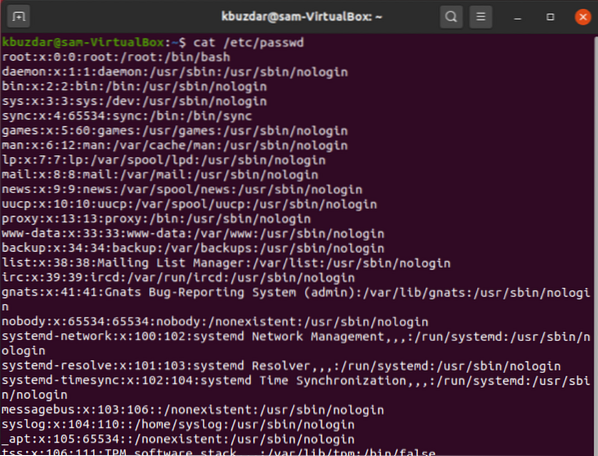

Wo und wie werden Passwörter unter Linux gespeichert?

Der Benutzername mit entsprechendem Passwort für ein bestimmtes Konto ist die primäre Voraussetzung, über die ein Benutzer auf ein Linux-System zugrei...

So überprüfen Sie, ob ein Port unter Linux verwendet wird

Wenn Sie einen Informatikhintergrund haben oder mit Netzwerken ein wenig vertraut sind, haben Sie vielleicht vom TCP/IP-Stack gehört heard. Der TCP/IC...

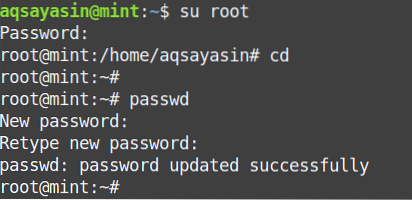

So ändern oder setzen Sie das Root-Passwort in Linux zurück

Wenn Sie sich längere Zeit nicht als Root-Benutzer angemeldet und die Anmeldeinformationen nirgendwo gespeichert haben, besteht die Möglichkeit, dass ...

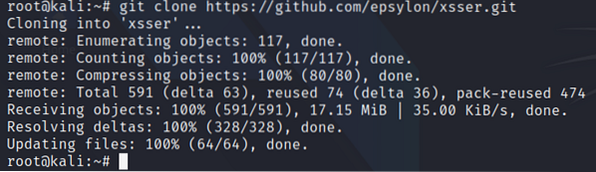

Kostenlose XSS-Tools

Cross-Site-Scripting, allgemein bekannt als XSS, ist eine Art von Verletzlichkeit bei denen Angreifer aus der Ferne benutzerdefinierte Skripte in Webs...

SAML vs. OAUTH

SAML und OAUTH sind technische Standards für die Autorisierung von Benutzern. Diese Standards werden von Webanwendungsentwicklern, Sicherheitsexperten...

Phenquestions

Phenquestions